Normen zu elektronischen Zutrittskontrollanlagen regeln, was sich bislang auch ungeordnet gut entwickelt hat.

Die Normenreihe zu elektronischen Zutrittskontrollanlagen – sowohl der Teil „Anforderungen an Anlagen und Geräte“, als auch der Teil „Anwendungsregeln“ – hat mit dem jeweiligen Erscheinen geordnet, was sich bis dato relativ ungeordnet aber durchaus anforderungsgerecht entwickelte

Löst die Zutrittskontroll-Normenreihe Probleme oder schafft sie eher Probleme?

Eines sei gleich zu Anfang gesagt: Beide Normen, die „DIN EN 60833 – Teil 11-1 Anforderungen an Anlagen und Geräte“ aus dem Jahr 2013, aber auch die „DIN EN 60839 – Teil 11-2 Anwendungsregeln“ aus dem Jahr 2015 sind nicht mehr ganz taufrisch. Wenn auch viel zu wenig beachtet, sind sie aber eher hilfreich, als dass sie Probleme schaffen. Im Laufe der 90er Jahre festigten sich Begriffe, Systemarchitekturen und Leistungsmerkmale sowie damit verbundene Funktionen und Eigenschaften. Spürbare Abhilfe schaffte dann die DIN VDE 0830 Teil 8, veröffentlicht im Jahr 2003. Zwar noch mit großen Lücken und mit diffusen Begrifflichkeiten durchsetzt, wurde erstmals ein verwendbares Regelwerk geschaffen. Vielleicht kann sich der eine oder andere noch an Begriffsdinosaurier erinnern wie Identifikationsmerkmalerfassungseinheit = Ausweisleser oder Identifikationsmerkmalträger = Ausweis.

Gleiche Begriffssprache vermeidet Missverständnisse

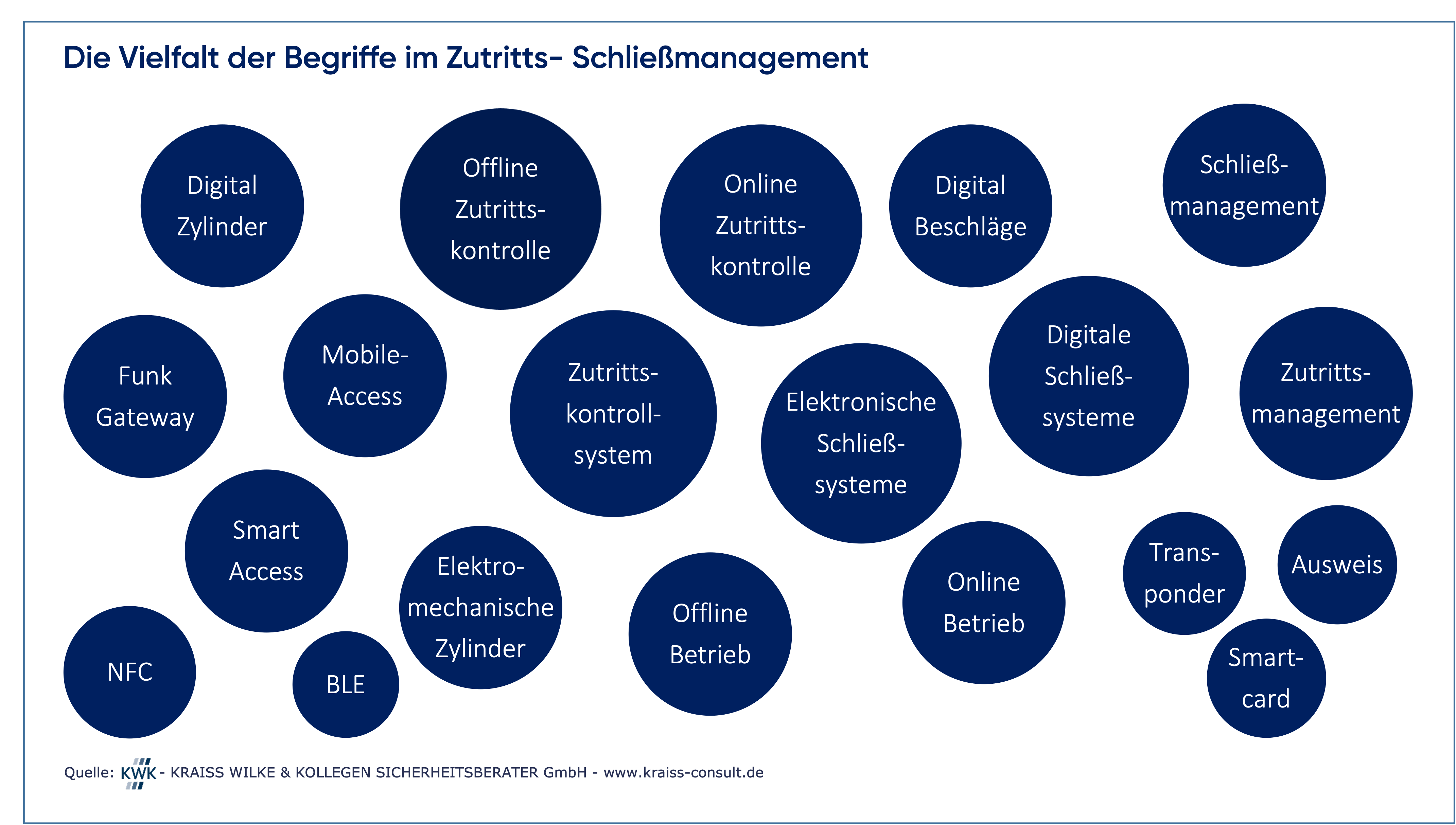

Mit der 2013 erschienenen DIN EN 60833 – Teil 11-1 wurden Begriffe und Leistungsmerkmale deutlich bereinigt, Begriffsdinosaurier verschwanden oder wurden ersetzt. Neue Begriffe wurden ergänzt und manifestierten sich. Warum ist die Anwendung einer eindeutigen Begriffssprache so enorm wichtig? Die Antwort ist einfach: um gewollte Leistungsmerkmale eindeutig zu beschreiben. Wer die Norm als verbindlich heranzieht, hat dafür eine gute Grundlage geschaffen und kann Aussagen von Herstellern und Nachunternehmern wie „Da haben wir uns wohl missverstanden“ hervorragend begegnen.

Unter „5 Begriffsmodelle und Systemaufbau“ sind z.B. die grundlegenden Leistungsmerkmale eines „Elektronischen Zutrittskontrollsystems“ eindeutig beschrieben. Sie lassen keinen Auslegungsspielraum zu. Ein führender Hersteller von Zutrittskontrollsystemen und Schließsystemen erklärt in seinem Werbeauftritt: Elektronische Zutrittskontrollsysteme gliedern sich in „Offline- bzw. Standalone-Systeme (… Digitalzylinder und elektronische Türbeschläge und Türschlösser …) und in Online-Systeme (… Sie werden verkabelt und mit der Zutrittskontrollsoftware des Hostsystems verbunden …) hat hinsichtlich elektronischer Zutrittskontrollsystem seine ganz eigene Definition erfunden.

Da in der Werbung fast alles erlaubt ist, ist dieser Verwirrung schaffenden Kreativität erstmal nichts entgegenzusetzen. Es ist aber ein gutes Beispiel dafür, wie bereits in der Werbung nach Belieben mit Begriffen gespielt wird und wie – bewusst oder unbewusst – Verwirrung geschaffen wird.

Normen sind nicht bindend. Sie sind grundsätzlich freiwillig und haben nur dann eine rechtsverbindliche Wirkung, wenn die Bindung vertraglich festgelegt wurde oder wenn Rechtsverordnungen oder Gesetze explizit auf sie verweisen. Man ist also gut beraten, auf die vertragliche Bindung einer Norm hinzuweisen und bereits von Beginn an normierte Begriffe, Begriffsmodelle, Klassifizierungen, Schutzgrade usw. anzuwenden. Daneben ist der strukturierte Projektablauf von großer Bedeutung. Erst sollten operative Schutzziele an den Zutrittspunkten – orientiert am Sicherheitskonzept – bestimmt werden. Dazu gehört u.a. die Steuerung des Zutrittspunktes, Zustandsüberwachung des Zutrittspunktes und das Alarm- und Ereignismanagement. Dann sollten grundsätzliche Systementscheidungen – elektronisches Zutrittskontrollsystem, elektromechanisches Schließsystem, ein hybrides System, Online, Offline, Standalone, usw. – getroffen werden. Die Normenreihe unterstützt zumindest diesen Entscheidungsprozess.

Hilfestellung mit Fragezeichen

Zugegebenermaßen ist die Beschäftigung mit den Inhalten der umfangreichen Tabellen mühselig und deren Umsetzung in die Praxis schwierig und aufwändig. Aber, und das muss man zugestehen, sie hilft! Wer z.B. über den Risikograd gemäß Tabelle 1 eine grundsätzliche Einstufung vornimmt, hat einen direkten Bezug zu den vielfältigen Anforderungen an System und Anlage hergestellt. Allerdings liegt die Herausforderung darin, eine möglichst große Übereinstimmung zwischen Theorie, also der Norm und der Praxis, also der Implementierung einer Zutrittskontrollanlage in ein Gebäude oder in einen Standort, einschließlich der damit verbundenen Geschäftsprozesse und Abläufe, herzustellen.

Erschwerend kommt hinzu, dass andere Institutionen eigene Regelwerke in Umlauf bringen. Was eigentlich erleichtern soll, sorgt in Folge eher für Verwirrung. Zur Normenreihe der DIN EN kommen die VdS-Richtlinien hinzu: die VdS 2358:2009-10(02) „Richtlinien für Zutrittskontrollanlagen, Teil 1: Anforderungen“, die VdS 2359:2009-10 „Prüfmethoden für Anlageteile von Zutrittskontrollanlagen“, die VdS 2367:2004-06 „Richtlinien für Zutrittskontrollanlagen, Teil 3: Planung und Einbau“ und die VdS 3436:2005-08 „Betriebsbuch für Zutrittskontrollanlagen“. Wie bei den Normen ist auch die Anwendung der VdS-Richtlinien grundsätzlich freiwillig und hat zunächst nur informativen Charakter. Sollen die Richtlinien verbindlich werden, muss das vertraglich vereinbart werden. In Bezug auf die „Anerkannten Regeln der Technik“ haben die VdS-Richtlinien allerdings eine gewisse Bedeutung erlangt, insbesondere dort, wo in der DIN EN Normenreihe Ausführungshinweise oder Lösungen unvollständig, missverständlich oder gar nicht beschrieben sind. Ein Gutachter wird dann definitiv auf eine lückenschließende Formulierung des VdS zurückgreifen.

Mit den VdS-Richtlinien hört es aber nicht auf. Im Behördenumfeld und insbesondere in Verbindung mit der ISMS-Zertifizierung nach ISO 27001 auf der Basis des IT-Grundschutzes, greifen in Verbindung mit der Zutrittskontrolle bzw. des Zutrittsmanagements die Richt- und Leitlinien des BSI (Bundesamt für Sicherheit in der Informationstechnik). Dazu gehören die „BSI – TR 03126-5 – Elektronischer Mitarbeiterausweis“, die „BSI – TL 03402 – Anforderungen an Zutrittskontrollanlagen“ und die „BSI – TL 03403 – Projektierung und Ausführung von Zutrittskontrollanlagen“. Zu beachten ist auch die „BSI-Richtlinie ORP.4 Identitäts- und Berechtigungsmanagement“. Dort sind Anforderungen an den Aufbau eines Identitäts- und Berechtigungsmanagements beschrieben. Sie haben nicht nur Bedeutung für IT-Landschaften, sondern auch Auswirkungen auf das gesamte Berechtigungsmanagement eines Zutrittskontrollsystems

Die Kunst liegt im Durchblick

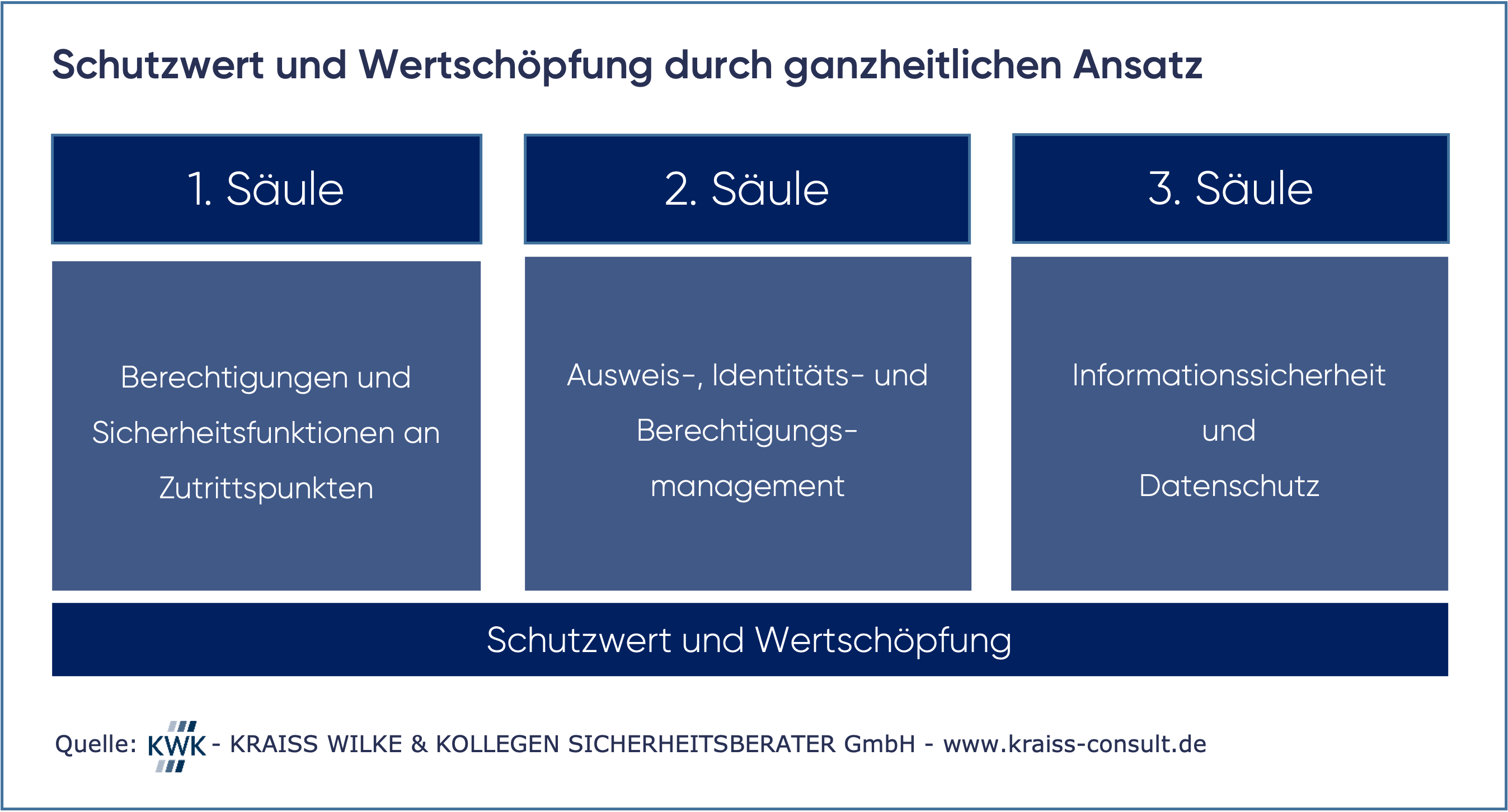

Fokussiert auf Anlage und System grenzen die DIN EN Normenreihe und auch die Leit- und Richtlinien von VdS und BSI das Daten- und Informationsmanagement aus. Ansatzweise wird dieses Thema nur von der vorstehend erwähnten „ORP.4 Identitäts- und Berechtigungsmanagement“ behandelt. Zur Prozessstruktur, die mit Antrag, Prüfung und Genehmigung einer Zutrittsberechtigung, mit Erstellung und Vergabe eines Ausweises, mit der Änderung eines Zutrittsrechtes oder mit der Sperrung und Rückgabe eines Ausweises zu tun hat, sagen diese Dokumente nichts

Erst nach intensiver Auswertung und Bewertung der Dokumente, erscheint Licht am Horizont und es entsteht ein Handlungsstrang. Einiges ist gleich, vieles ist anders, die eine oder andere Lücke wird geschlossen. Normen und Richtlinien bilden naturgemäß ein Ideal ab und sie geben Hilfestellung, mehr nicht! Entscheidend ist, dass der beabsichtigte Schutzwert erreicht wird.

Publikation Fachartikel SICHERHEIT.info